https://forensic.wien/wp-content/uploads/2024/11/Fachkonferenz-fuer-Personenschutz-und-Unternehmenssicherheit-in-Duesseldorf.jpg

800

1016

CFM

https://forensic.wien/wp-content/uploads/2025/05/cfm-logo6.svg

CFM2024-11-05 11:18:222024-11-05 11:18:22Neue Perspektiven und Impulse für mehr Sicherheit – von physischen Schutzkonzepten bis hin zu Unternehmenssicherheit.

https://forensic.wien/wp-content/uploads/2024/11/Fachkonferenz-fuer-Personenschutz-und-Unternehmenssicherheit-in-Duesseldorf.jpg

800

1016

CFM

https://forensic.wien/wp-content/uploads/2025/05/cfm-logo6.svg

CFM2024-11-05 11:18:222024-11-05 11:18:22Neue Perspektiven und Impulse für mehr Sicherheit – von physischen Schutzkonzepten bis hin zu Unternehmenssicherheit. https://forensic.wien/wp-content/uploads/2022/07/Here-are-some-bases-advice-regarding-hardening-of-your-company-Active-Directory.jpg

800

815

CFM

https://forensic.wien/wp-content/uploads/2025/05/cfm-logo6.svg

CFM2022-07-02 09:55:002022-07-02 09:55:00Here are some bases advice regarding hardening of your company Active Directory

https://forensic.wien/wp-content/uploads/2022/07/Here-are-some-bases-advice-regarding-hardening-of-your-company-Active-Directory.jpg

800

815

CFM

https://forensic.wien/wp-content/uploads/2025/05/cfm-logo6.svg

CFM2022-07-02 09:55:002022-07-02 09:55:00Here are some bases advice regarding hardening of your company Active Directory https://forensic.wien/wp-content/uploads/2022/07/Michael-Meixner-Linux-Forensic-June2022.jpg

763

986

CFM

https://forensic.wien/wp-content/uploads/2025/05/cfm-logo6.svg

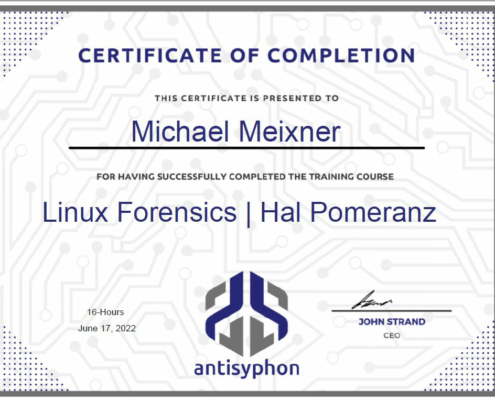

CFM2022-06-27 07:30:002022-06-27 07:30:00Training for Linux Forensics

https://forensic.wien/wp-content/uploads/2022/07/Michael-Meixner-Linux-Forensic-June2022.jpg

763

986

CFM

https://forensic.wien/wp-content/uploads/2025/05/cfm-logo6.svg

CFM2022-06-27 07:30:002022-06-27 07:30:00Training for Linux Forensics

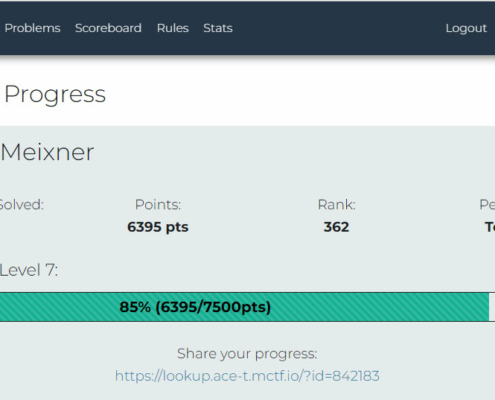

Very nice and state of the art CTF website

After my class for Network forensics and Incident Response I got a 12-month free access to MetaCTF platform.

IT Rechtstage 2022

Einige IT-Sicherheitsleute sind der Meinung, dass diese Funktion schon 2013 vorhanden war. Also kam diese Schwachstelle erst nach 8 Jahren an die Öffentlichkeit.

Reparatur Bonus Partnerbetrieb

Einige IT-Sicherheitsleute sind der Meinung, dass diese Funktion schon 2013 vorhanden war. Also kam diese Schwachstelle erst nach 8 Jahren an die Öffentlichkeit.

Effiziente und schnelle eDiscovery Investigation dank AI Technologie

Einige IT-Sicherheitsleute sind der Meinung, dass diese Funktion schon 2013 vorhanden war. Also kam diese Schwachstelle erst nach 8 Jahren an die Öffentlichkeit.

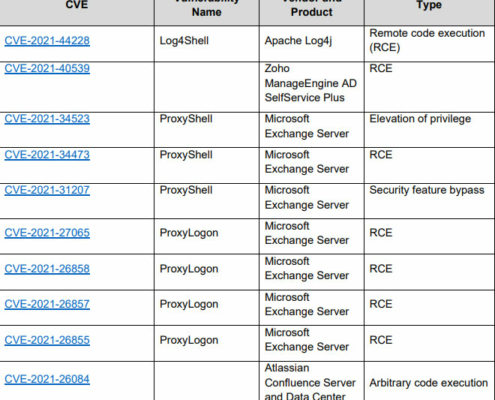

Die Top-Schwachstellen der Hacker

Einige IT-Sicherheitsleute sind der Meinung, dass diese Funktion schon 2013 vorhanden war. Also kam diese Schwachstelle erst nach 8 Jahren an die Öffentlichkeit.

Log4j – Softwarefehler

Einige IT-Sicherheitsleute sind der Meinung, dass diese Funktion schon 2013 vorhanden war. Also kam diese Schwachstelle erst nach 8 Jahren an die Öffentlichkeit.

LOG4J – Schwachstelle

Auch in unserem SIEM Programm fanden sich keine Hinweise auf aktuelle mögliche Aktivitäten rund um diese Schwachstelle. Nachfolgend dürfen wir euch zwei schnelle Methoden aufzeigen, mit welchen wir gute Erfolge erzielt haben.